در قسمت میخواهیم نحوه نصب و تنظیم Openvpn روی ایزابل را آموزش دهیم. نصب و تنظیم OpenVPN روی ایزابل به شما امکان میدهد تا بعد از نصب و راه اندازی سیستم تلفنی ویپ یک تونل امن بین کاربران و سرور خود ایجاد کنید.

راه اندازی OpenVPN روی ایزابل میتواند برای مدیریت امن سیستم تلفنی از راه دور یا ارتباط امن بین شعب مختلف استفاده شود. در اینجا به صورت گام به گام مراحل نصب و تنظیم OpenVPN بر روی ایزابل را توضیح میدهیم.

مراحل راه اندازی OpenVPN روی ایزابل

نصب OpenVPN

ابتدا باید OpenVPN را بر روی سیستم ایزابل نصب کنید. برای این کار با استفاده از SSH به سرور ایزابل خود متصل شوید سپس دستور زیر را برای نصب OpenVPN و ابزارهای مورد نیاز اجرا کنید:

sudo yum install -y epel-release sudo yum install -y openvpn easy-rsa

پیکربندی OpenVPN روی ایزابل

ایجاد فایلهای پیکربندی سرور

یک کپی از فایل پیکربندی نمونه OpenVPN ایجاد کنید:

sudo cp /usr/share/doc/openvpn*/sample/sample-config-files/server.conf /etc/openvpn/

فایل پیکربندی را با ویرایشگر متن ویرایش کنید:

sudo nano /etc/openvpn/server.conf

تغییرات زیر را در فایل انجام دهید:

خط ;local a.b.c.d را به local [Your Server IP] تغییر دهید (این خط را باز کنید).

پارامتر port 1194 را در صورت لزوم تغییر دهید (این پورت پیشفرض OpenVPN است).

پروتکل را بین proto udp یا proto tcp انتخاب کنید.

مطمئن شوید که ca, cert, key, و dh به درستی تنظیم شدهاند.

ایجاد و امضای گواهینامههای SSL

ابتدا باید Easy-RSA را برای ایجاد گواهینامهها تنظیم کنید:

sudo mkdir -p /etc/openvpn/easy-rsa/keys sudo cp -r /usr/share/easy-rsa/3/* /etc/openvpn/easy-rsa/ sudo chown -R $(whoami) /etc/openvpn/easy-rsa

وارد دایرکتوری Easy-RSA شوید:

cd /etc/openvpn/easy-rsa

Easy-RSA را پیکربندی کنید:

./easyrsa init-pki ./easyrsa build-ca

گواهینامه و کلید سرور را ایجاد کنید:

./easyrsa gen-req server nopass ./easyrsa sign-req server server

کلیدهای Diffie-Hellman را ایجاد کنید:

./easyrsa gen-dh

فایلهای تولید شده را به دایرکتوری OpenVPN منتقل کنید:

sudo cp pki/ca.crt pki/private/server.key pki/issued/server.crt /etc/openvpn/ sudo cp pki/dh.pem /etc/openvpn/dh2048.pem

ایجاد گواهینامه برای کاربران کلاینت

برای هر کاربر که نیاز به دسترسی دارد یک گواهینامه کلاینت ایجاد کنید

./easyrsa gen-req [client_name] nopass ./easyrsa sign-req client [client_name]

فایلهای کلاینت (.crt, .key, ca.crt) را دانلود کرده و به دستگاه کاربر منتقل کنید.

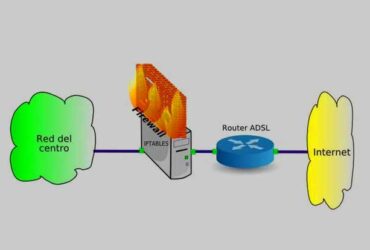

پیکربندی فایروال برای استفاده از OpenVPN روی ایزابل

باید پورت OpenVPN را در فایروال باز کنید برای این کار دستور زیر را اجرا کنید تا پورت 1194 برای UDP باز شود:

sudo firewall-cmd –add-port=1194/udp –permanent sudo firewall-cmd –reload

اطمینان حاصل کنید که IP Forwarding در سرور فعال است:

echo 1 > /proc/sys/net/ipv4/ip_forward

همچنین باید در فایل /etc/sysctl.conf، خط زیر را اضافه یا باز کنید:

net.ipv4.ip_forward = 1

و سپس دستور زیر را اجرا کنید:

sudo sysctl -p

راهاندازی و تست OpenVPN روی ایزابل

ابتدا سرویس OpenVPN را با دستور زیر راهاندازی کنید:

sudo systemctl start openvpn@server sudo systemctl enable openvpn@server

با دستور زیر بررسی کنید که سرویس به درستی در حال اجرا باشد:

sudo systemctl status openvpn@server

فایل پیکربندی کلاینت (.ovpn) را ایجاد کنید و آنرا شامل کلیدهای مربوطه کنید. این فایل را به کلاینت بدهید و با استفاده از نرمافزار OpenVPN روی دستگاه کلاینت، اتصال را آزمایش کنید.

امنسازی OpenVPN برای استفاده بر روی ایزابل

برای استفاده امن از OpenVPN بر روی ایزابل بهتر است که همواره موارد گفته شده در زیر را مد نظر داشته باشید:

استفاده از رمزنگاری قوی: مطمئن شوید که از الگوریتمهای رمزنگاری قوی مانند AES-256 استفاده میکنید.

نظارت و بررسی دسترسیها: بهطور منظم لاگهای OpenVPN را بررسی کنید تا هرگونه تلاش مشکوک برای اتصال را شناسایی کنید.

محدودیت دسترسی بر اساس IP: در صورت امکان، دسترسی به OpenVPN را بر اساس IP محدود کنید.

با انجام این مراحل، OpenVPN شما بر روی سیستم ایزابل نصب و پیکربندی خواهد شد، و میتوانید با استفاده از آن به صورت امن به شبکه خود متصل شوید.

نظر خود را در مورد این مقاله بنویسید